Les cybercriminels trouvent constamment de nouvelles façons d’exploiter les functions de confiance et les extensions de navigateur.

Étant donné que les gens ont tendance à faire confiance aux outils qui semblent légitimes, les attaquants les utilisent pour répandre les logiciels malveillants ou voler des données sensibles. Un nouveau rapport révèle que plus de 3,2 hundreds of thousands d’utilisateurs ont été affectés par une violation de sécurité impliquant des extensions de navigateur malveillant.

Ces extensions, qui semblaient authentiques, intégraient secrètement des scripts nocifs, volant des données et manipulant les résultats de recherche.

Un homme utilisant un navigateur chromé. (Kurt « Cyberguy » Knutsson)

Remark les extensions ont-elles été compromises?

Sécurité Gitlab a découvert une violation de sécurité majeure affectant plus de 3,2 hundreds of thousands d’utilisateurs grâce à un réseau d’extensions de navigateur compromises, dont certains liés à Gitlab. L’attaque provenait d’une violation de la chaîne d’approvisionnement, où les acteurs de la menace ont infiltré des extensions légitimes et poussé des mises à jour malveillantes. Ces mises à jour des scripts cachés intégrés qui ont permis la collecte de données non autorisés, modifié les demandes HTTP et les annonces injectées dans les pages Net, toutes sans les utilisateurs.

Conçus à l’origine pour des tâches telles que le blocage des publicités, les entrées des emoji et l’enregistrement d’écran, ces extensions ont été réutilisées grâce à des mises à jour secrètes qui ont exploité les autorisations approfondies que les utilisateurs avaient accordées, permettant une manipulation en temps réel de l’activité Net.

En règle générale, des extensions ou des functions malveillantes sont créées uniquement pour voler des données, leurs fonctionnalités annoncées étant une réflexion après coup ou tout simplement un moyen d’être répertoriée dans un magasin officiel. Ce n’était pas le cas ici. Ce sont des extensions légitimes qui ne sont devenues nuisibles qu’après que les attaquants ont injecté des mises à jour malveillantes.

Une illustration d’un pirate au travail (Kurt « Cyberguy » Knutsson)

Les coûts cachés des applications gratuites: vos informations personnelles

Quelles extensions sont affectées?

Plusieurs des extensions compromises sont couramment utilisées et peuvent être présentes dans votre navigateur. Par exemple, les bloqueurs d’annonces tels que ADBLOCK sont évalués pour éliminer les publicités perturbatrices et améliorer la confidentialité de la navigation. Cependant, dans cette brèche, ces outils ont été manipulés pour fournir des costs utiles malveillantes. Les extensions suivantes ont été identifiées comme affectées:

- Adblock plus

- Clavier emoji

- Seize d’écran Professional

- Bascule en mode sombre

- Vérificateur de grammaire

- Convertisseur PDF

- Prévisions météorologiques

- Chercheur de coupons

- Téléchargeur de vidéos

- Gestionnaire de mots de passe

- Traduire l’outil

- Bouclier de confidentialité

- Take a look at de vitesse

- Lecteur de nouvelles

- Assistant de magasinage

- Extension VPN

Si l’une de ces extensions est installée sur votre navigateur, il est recommandé d’évaluer leurs autorisations et de considérer leur retrait jusqu’à ce que les mises à jour officielles soient vérifiées.

Les extensions malveillantes ont contourné les protections des politiques de sécurité du contenu, qui sont conçues pour empêcher les attaques de scripts inter-sites, permettant aux attaquants de modifier le contenu Net sans détection. Ils ont également communiqué avec des serveurs de commandement et de contrôle pour recevoir d’autres directions, montrant un niveau élevé de coordination. Les attaquants ont exploité la confiance des utilisateurs dans la boutique en ligne Chrome et son système de mise à jour automatique. Les enquêtes suggèrent que cette activité est en cours depuis au moins juillet 2024.

Clarification sur les extensions affectées

Certaines des extensions compromises énumérées ci-dessus ont des noms génériques qui peuvent ressembler à des outils bien connus et légitimes, mais ils ne sont pas les mêmes. Par exemple, « Gassway Supervisor » dans notre liste fait référence à une extension malveillante identifiée dans la violation, pas aux providers de gestion de mot de passe réputés Nous mentionnons ici. De même, les extensions nommées « Adblock plus » ou « extension VPN » dans ce contexte ne sont pas nécessairement les variations largement fiables mais plutôt des imitations ou des variantes malveillantes.

Pour vous assurer que vous utilisez une extension légitime, suivez ces étapes.

- Vérifiez le développeur – Vérifiez toujours l’éditeur de l’extension dans la boutique en ligne Chrome ou les modules complémentaires Firefox. Des marques officielles comme Norton, Google ou Microsoft seront clairement répertoriées.

- Consultez les critiques et les téléchargements – Les extensions malveillantes ont souvent des notes plus faibles, des critiques génériques ou un petit nombre de téléchargements par rapport à leurs homologues légitimes.

- Évitez les websites tiers – Installez uniquement les extensions du navigateur directement à partir de sources de confiance comme le Chrome Net Retailer, Mozilla Add-ons ou le website officiel du développeur.

- Surveiller un comportement inhabituel – Si une extension begin à demander des autorisations excessives ou à se comporter différemment que prévu (par exemple, injecter des annonces, ralentir la navigation), il pourrait être compromis.

Google Chrome sur un smartphone (Kurt « Cyberguy » Knutsson)

De Tiktok à Trouble: comment vos données en ligne peuvent être armées contre vous

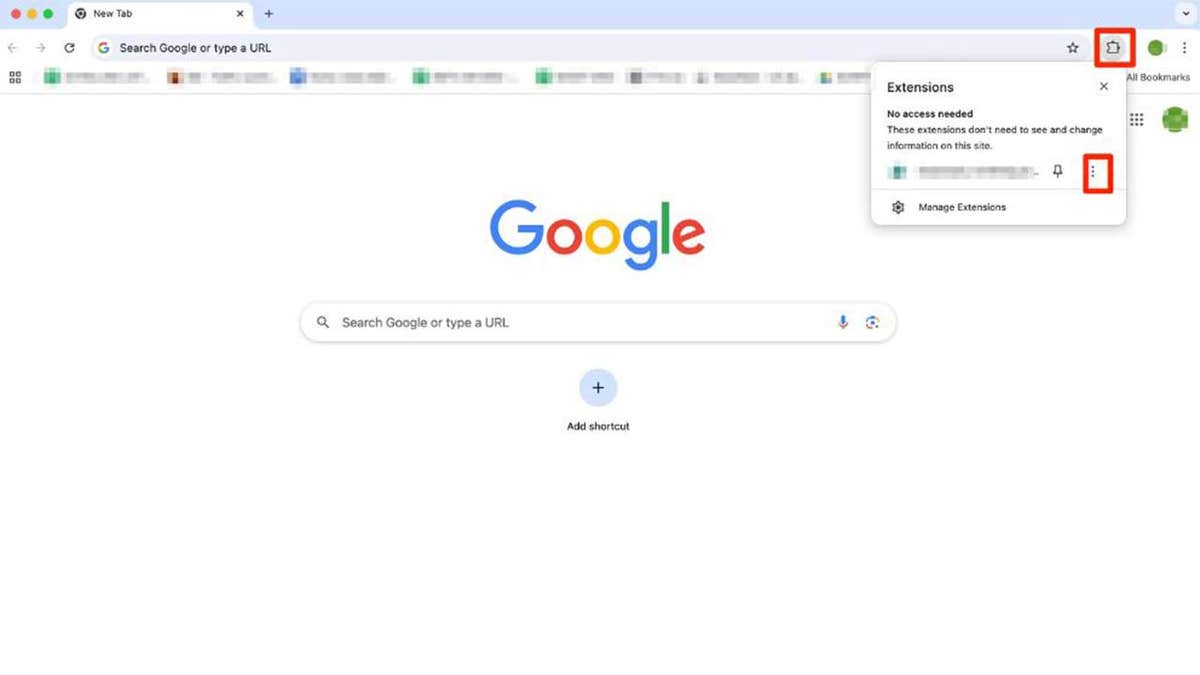

Remark supprimer une extension de Google Chrome

Si vous avez installé l’une des extensions susmentionnées sur votre navigateur, retirez-la dès que potential. Pour supprimer une extension de Google Chrome, suivez ces étapes.

- Chrome ouvert et cliquez sur le icône qui ressemble à une pièce d’un puzzle. Vous le trouverez dans le coin supérieur droit du navigateur.

- Vous pouvez voir toutes les extensions actives maintenant. Cliquez sur Icône de trois factors À côté de l’extension que vous souhaitez supprimer et sélectionner Retirer de Chrome.

- Faire un clic Retirer pour confirmer.

Qu’est-ce que l’intelligence artificielle (IA)?

Étapes pour supprimer une extension de Google Chrome (Kurt « Cyberguy » Knutsson)

6 façons de protéger vos données personnelles

Voici 6 façons de protéger vos informations sensibles et de maintenir votre confidentialité en ligne:

1. Gardez votre navigateur et vos extensions à jour: Le logiciel obsolète est une mine d’or pour les cybercriminels. Les bogues ou les lacunes de sécurité dans les anciennes variations de votre navigateur ou d’extensions peuvent être exploités pour injecter du code malveillant, voler des données ou prendre le contrôle de votre système. Mise à jour patch ces vulnérabilités, ce qui en fait une ligne de défense critique. Activez les mises à jour automatiques pour votre navigateur (par exemple, Chrome, Firefox, Edge) afin que vous exécutez toujours la dernière model sans y penser. Voir mon information sur Garder vos appareils et applications à jour pour plus d’informations.

2. Installez les extensions uniquement à partir de sources de confiance: Les magasins de navigateurs officiels comme la boutique en ligne Chrome ou les modules complémentaires de Firefox ont des règles et des analyses pour attraper de mauvais acteurs, mais ils ne sont pas parfaits. Les extensions des websites Net aléatoires ou des téléchargements tiers sont beaucoup plus susceptibles de masquer les logiciels malveillants ou les logiciels espions. Tenez-vous à la boutique officielle de votre navigateur. Ne téléchargez pas d’extensions à partir de liens sommaires.

3. Avoir un fort logiciel antivirus: La meilleure façon de vous protéger à partir de liens malveillants qui installent des logiciels malveillants, potentiellement accéder à vos informations privées, est d’installer un logiciel antivirus sur tous vos appareils. Cette safety peut également vous alerter sur les e-mails de phishing et les escroqueries par ransomware, en protégeant vos informations personnelles et vos actifs numériques. Obtenez mes choix pour les meilleurs gagnants de la protection antivirus 2025 pour vos appareils Windows, Mac, Android et iOS.

Obtenez des affaires Fox en déplacement en cliquant ici

4. Soyez sceptique quant aux extensions demandent un accès inutile: Certaines extensions dépassent exprès. Un outil de calculatrice demandant votre historique de navigation ou une utility météorologique souhaitant vos données de connexion est un énorme drapeau rouge.

Avant l’set up, demandez: « Cette autorisation correspond-elle au travail de l’extension? » Si la réponse est non, ne l’installez pas. Consideration aux autorisations larges comme « Lisez et modifiez toutes vos données sur les websites Net que vous visitez » à moins qu’il ne soit clairement justifié (par exemple, un gestionnaire de mots de passe). Si une mise à jour ajoute soudainement de nouvelles demandes d’autorisation, creusez pourquoi. Cela pourrait signifier que l’extension a été vendue ou piratée.

5. Mettez à jour vos mots de passe: Modifiez les mots de passe pour tous les comptes qui pourraient avoir été affectés par l’incident et utilisez des mots de passe uniques et solides pour chaque compte. Envisagez d’utiliser un gestionnaire de mots de passe. Cela peut vous aider à générer et à stocker des mots de passe solides et uniques pour tous vos comptes. Obtenez plus de détails sur mon Meilleurs gestionnaires de mots de passe évalués par des experts de 2025 ici.

6. Supprimez vos données personnelles des bases de données publiques: Si vos données personnelles ont été exposées dans cet incident de sécurité, il est essential d’agir rapidement pour réduire votre risque de vol d’identité et d’escroqueries. Bien qu’aucun service ne puisse garantir la suppression complète de vos données d’Web, un service de suppression de données est vraiment un choix clever. Ils ne sont pas bon marché et votre intimité non plus. Ces providers font tout le travail pour vous en surveillant activement et en effacement systématiquement vos informations personnelles à partir de centaines de websites Net. C’est ce qui me donne la tranquillité d’esprit et s’est avéré être le moyen le plus efficace d’effacer vos données personnelles sur Web. En limitant les informations disponibles, vous réduisez le risque de références croisées des escrocs à partir de violations avec des informations qu’ils pourraient trouver sur le Darkish Net, ce qui rend plus difficile pour eux de vous cibler. Découvrez mes meilleurs choix pour les services de suppression des données ici.

Une faille de sécurité massive met en danger les navigateurs les plus populaires sur Mac

Les principaux plats de Kurt

Les extensions du navigateur peuvent améliorer les fonctionnalités mais également poser des risques de sécurité importants s’ils ne sont pas soigneusement gérés. Si l’une des extensions ci-dessus est installée dans Chrome, vous devez les retirer immédiatement. Traitez votre navigateur comme un élément clé de votre sécurité numérique. Vérifiez régulièrement vos extensions, supprimez les autorisations inutiles et soyez prudent sur les mises à jour automatiques, même à partir de sources de confiance.

Les navigateurs devraient-ils implémenter des restrictions plus strictes sur les extensions peuvent faire par défaut? Faites-nous savoir en nous écrivant à Cyberguy.com/contact.

Cliquez ici pour obtenir l’utility Fox Information

Pour plus de mes conseils methods et mes alertes de sécurité, abonnez-vous à ma e-newsletter gratuite de Cyberguy Report en vous rendant à Cyberguy.com/newsletter.

Posez une question à Kurt ou faites-nous savoir quelles histoires vous souhaitez que nous couvrions.

Suivez Kurt sur ses canaux sociaux:

Réponses aux questions de cyberguy les plus posées:

Nouveau de Kurt:

Copyright 2025 Cyberguy.com. Tous droits réservés.